Lumenが2026年版の脅威状況レポートを発表。アップストリームネットワークの可視化がサイバー防御の新たな最前線に

期間限定無料公開 有料Lumen Technologiesは4月7日(デンバー)、2026年版『Lumen Defender Threatscape Report』を発表した。

同社は「このレポートでは、デジタル戦場における大きな変化、すなわち、最も重要なシグナルがエンドポイントではなく、ネットワーク自体の上流に存在するという点を明らかにしている」と指摘している。

Lumenの脅威調査・運用部門であるBlack Lotus Labsが作成したこの最新レポートは、世界最大級のインターネット バックボーン事業者としてのLumenの立場を活用し、サイバー犯罪者がいかにして組織的な活動を行う“heist crews(強盗団)”へと進化してきたかを追跡している。特に注目すべきは、脅威アクターが偽装プロキシ、侵害されたエッジデバイス、そして生成型AIを用いて攻撃を事前に準備する方法について、重要な知見を明らかにしている点だ。

主な調査結果

2026年版脅威状況レポートでは、攻撃者の活動方法における重要な変化が明らかになった。

運用エンジンとしての生成型AI:攻撃者はAIを用いて、悪意のあるインフラストラクチャを自動的に機械の速度で反復・再生成している。この自動化により、攻撃キャンペーンの継続性が向上し、脅威にさらされてから被害が発生するまでの時間が短縮される。

エッジにおける「Vault Door(重要データを守る扉)」への攻撃:エンドポイント検出・対応(EDR)の成熟に伴い、攻撃者はインターネットに接続されたエッジデバイス(ルータ、VPNゲートウェイ、ファイアウォールなど)へと攻撃対象をシフトさせている。これらのデバイスは特権アクセス権限を持ち、フォレンジック機能は限定的であり、通常は従来のエンドポイントセキュリティの可視範囲外で動作する。

住宅用プロキシの台頭:犯罪組織や国家支援組織は、侵害されたSOHO(スモールオフィス/ホームオフィス)デバイスを利用したプロキシネットワークを大規模に展開している。攻撃者はこれらの「レンタル可能なID」を乗っ取ることで、正規の住宅トラフィックに紛れ込み、ゼロトラストや位置情報制御を回避する。

帰属の境界線が曖昧に:エリートによるスパイ活動は、以前にも増して”stolen staging(盗まれたステージング環境)”を基盤とするようになっている。国家主体の攻撃者は、犯罪インフラを乗っ取り、一般的な犯罪活動の陰に自らの痕跡を隠蔽する。

LumenのSVP兼最高セキュリティ責任者であるNat Habtesion氏は「攻撃者のターゲットがインターネットに露出したエッジインフラへとシフトするにつれ、防御側は攻撃の重要な段階で可視性を失いつつある」とし、「ネットワーク層で攻撃者のインフラが形成される様子を可視化することで、LumenとBlack Lotus Labsチームは、脅威アクターの活動を早期に特定し、進行中の攻撃を阻止し、被害が発生する前にセキュリティチームの運用負担を軽減することができる」とコメントを出している。

サイバー犯罪のプロ化

このレポートは、サイバー作戦における新たな標準、すなわちheist crewsモデルを指摘している。これらの攻撃者は、単独のマルウェアを展開するのではなく、物流会社のような精密さで活動する。攻撃者は生成AIを用いてIPアドレスとドメイン名を手動防御では追跡できないほど高速にローテーションさせ、侵害された家庭用ルータを介して”rentable identities(レンタル可能なID)”を利用して日常的な家庭内トラフィックに紛れ込む。この高度にプロフェッショナル化されたシステムにより、攻撃者はネットワークの”staging grounds(準備場所・隠れ家)”で姿を隠し、標的と接触する頃には、抵抗の少ない経路が既に確保されている。

上流インテリジェンスへのシフト

従来の防御モデルは、ネットワーク内部からの感染後のシグナルに依存することが多かった。しかし、2026年のレポートは、エンドポイントでアラートがトリガーされる頃には、攻撃者の準備(スキャン、インフラストラクチャのローテーション、プロキシの構築)は既に完了していることを示している。

Lumenは、パブリックIPv4アドレスの99%を可視化し、毎日2,000億以上のNetFlowセッションと46,000のC2サーバを監視している。Black Lotus Labsは、Lumenの持つ優位性により、インフラストラクチャの協調的な挙動を即座に特定することができる。 2025年、Lumenは複数のパートナーと連携した8件の攻撃阻止作戦に参加し、5,000件のIPアドレスを無効化することで、攻撃者の能力を低下させた。

本レポートでは、この新たな時代を象徴する注目すべき作戦をいくつか分析している。

Kimwolf:住宅用プロキシ環境を悪用し、わずか数週間で数十万ものボットにまで拡大した大規模な分散型サービス拒否(DDoS)ボットネット。Lumenは、Kimwolfがわずか1週間でボット数を3倍に増やし、30Tbpsに達する攻撃を仕掛けたことを観測した。

Rhadamanthys:攻撃阻止時点で最大規模のマルウェア・アズ・ア・サービス(MaaS)プラットフォーム。12,000人以上の被害者に対し、サブスクリプションプランやカスタマーサポートを提供するなど、まるでプロのスタートアップ企業のように運営されていた。

Raptor Train:エンタープライズグレードのコントロールセンターを利用して、20万台以上の侵害されたIoTデバイスを管理していた、国家主導のボットネット。

IDCのセキュリティ&トラスト担当ヴァイスプレジデントであるChris Kissel氏は「脅威インテリジェンスは、攻撃者をできるだけ早期に、そして攻撃の発生源にできるだけ近い場所で発見するために不可欠だ」とし、「Lumenの大規模なインフラストラクチャとBlack Lotus Labsの優れた技術力により、IPバックボーンの最適な可視性が得られ、サイバー攻撃キャンペーンの成功確率を大幅に低減できる」とコメントを出している。

2026年に向けた戦略的ガイダンス:攻撃の拠点となるstaging groundsの無力化

Lumenは、組織が事後対応型の指標からインフラストラクチャの認識へと移行することを推奨している。Habtesion氏は「効果的な防御には、最終的な侵入ポイントを強化するだけでなく、攻撃者が攻撃経路を構築する上流環境であるstaging groundsを無力化することが不可欠だ」と結論付けている。

編集部備考

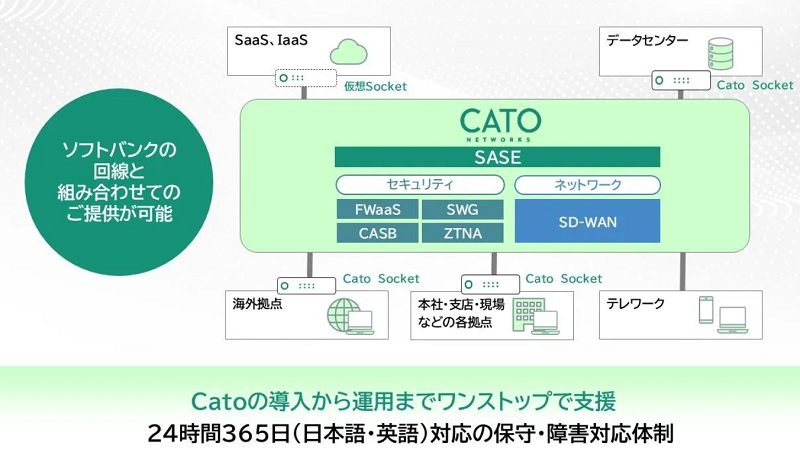

「サイバー防御の最前線はどこにあるのか?」。従来、その答えは比較的明確だった。エンドポイントや境界、あるいは自社ネットワーク内部といった「管理可能な領域」において脅威を検知し、防御するというのが基本的な前提だ。EDRやファイアウォール、さらにはSASEといったアーキテクチャの発展も、この枠組みの延長線上に位置付けられてきた。

しかし今回のレポートが示しているのは、その前提自体の揺らぎとなる。「アップストリームネットワークの可視化がサイバー防御の新たな最前線」という指摘は、防御の重心がユーザ企業の管理可能な領域だけでなくインターネットの上流にも発生したことを意味している。つまり、攻撃が自社に到達した後に対処するのではなく、到達する前の段階で兆候を捉えるという発想への転換となる。

この文脈において、Tier-1通信事業者であるLumen Technologiesの取り組みは象徴的だ。ティア1通信事業者はグローバルなトラフィックの中核に位置し、多数のネットワークと直接接続することで、通信の流れを広域に把握できる立場にある。経路情報と実トラフィックを横断的に観測できるこのポジションは、攻撃の発生や拡散といった動きをインターネットスケールで捉えることを可能にする。

もっとも、このような観測能力は誰もが持てるものではない。アップストリームネットワークの可視化は、Tier-1通信事業者のような特定のポジションにいる限られたプレイヤーに依存して成立する。この点において、サイバー防御は「観測の集中」と「防御の分散」という構造的なギャップを内包している。攻撃者が広域に活動する一方、防御は依然として個別環境ごとに行われる。この非対称性をどう埋めるかが、新たな課題として浮かび上がっている。

重要なのは、このギャップが特定の通信事業者の問題にとどまらない点だ。むしろ問われているのは、上流で得られる観測結果を、どのように広くセキュリティ対策へと還元していくのかというエコシステム全体の設計ではないだろうか。ここでセキュリティベンダの役割は変化を迫られる。従来のように自らの観測範囲で脅威を検知するだけでなく、インターネット上流からもたらされる情報との連携強化、あるいは統合を前提とし、個別の環境に適用する存在へとシフトしていく可能性がある。

さらに注目すべきは、ネットワークを出自とするセキュリティベンダの位置付けだ。例えば、アップストリームの情報はIPアドレスやAS番号、BGP経路といったネットワークの文脈と不可分であり、その意味を正しく解釈するには、従来のセキュリティ技術だけでは不十分となる場面も懸念される。ネットワークとセキュリティの双方を理解するプレイヤーは、こうした変化の中で独自の価値を持つことになるだろう。

アップストリームネットワークの可視化が最前線であるという本ニュースの指摘は、防御の起点がどこにあるのかを問い直すものとなる。それは同時に、これまで自明とされてきた役割分担や責任範囲が揺らぎ始めていることを意味している。

重要なのは、ユーザ企業にとっても、通信事業者やセキュリティベンダにとっても、サイバー攻撃手法の変化がどのような不確実性を生み出しているのかを認識することではないだろうか。アップストリームという新たな観測レイヤの重要性は、AI時代におけるサイバー防御を取り巻く環境変化の幅広さを示す一例となる。その意味で本件は、特定のプレイヤーの戦略を示すものというよりも、関係するすべての主体に対して、セキュリティ戦略や、自らの立ち位置を問い直す契機として捉えるべきだろう。

(OPTCOM編集部)